Todas las empresas están enfrentándose en la actualidad a nuevos retos, que están requiriendo a su vez adoptar nuevas tecnologías, aplicaciones e incluso estrategias. Contar con los datos en tiempo real que nos proporcionan dichas tecnologías puede suponer una ventaja competitiva definitiva. No hay duda de que la transformación digital ya está aquí y ha llegado con la promesa de ofrecer grandes mejoras en todos los procesos de la empresa, desde la producción y el desarrollo, mejor eficiencia e incluso retención del talento.

Ciberseguridad en empresas

Pero esa digitalización supone conectar muchas áreas de la empresa que antes no lo estaban, subirse a la denominada «La Nube», una metáfora para designar una red mundial de servidores remotos que funciona como un único ecosistema normalmente asociada a Internet tambien conocida como Cloud, e incluir dispositivos del internet de las cosas o IoT (Internet of Things), término que hace referencia a la agrupación e interconexión de dispositivos y objetos a través de una red, lo que implica también conectar la compañía a los riesgos de seguridad digital que esto conlleva.

En definitiva, esta transformación amplia la superficie de ataque, de forma que los cibercriminales tienen más puntos a los que atacar y por los que colarse encontrando un agujero de seguridad o vulnerabilidad. La realidad es que el cibercrimen se ha convertido en un negocio enormemente rentable, y las compañías son un goloso objetivo. Empresas, por otro lado, de cualquier sector y tamaño.

Existe aún la falsa creencia de que las pymes no son objetivo de ciberataques cuando en realidad es más bien lo contrario. Durante los últimos años los ataques a estas empresas están aumentando, de hecho el 43% de los ciberataques detectados por INCIBE, el Instituto Nacional de Ciberseguridad, van dirigidos a las pymes. Cifras de INCIBE recogidas en el Panorama actual de la Ciberseguridad en España, Ámbito: Retos y oportunidades para el sector público y privado, elaborado por Google (2019) https://www.ospi.es/export/sites/ospi/documents/documentos/Seguridad-y-privacidad/Google_Panorama-actual-de-la-ciberseguridad-en-Espana.pdf

Hay que tener en cuenta que las repercusiones de sufrir un incidente no son solamente económicas, sino también legales y reputacionales. Gestionar la ciberseguridad vez sufrido un incidente de seguridad es muy delicado, por no mencionar las sanciones en las que se puede incurrir por no haber protegido los datos adecuadamente, por ejemplo las que impone el Reglamento General de Protección de Datos (GDPR).

En definitiva, la digitalización requiere seguridad, y esta debe construirse desde la base y en paralelo a la digitalización de la compañía. La transformación digital y la ciberseguridad conforman un tándem inseparable.

Más allá de evitar los posibles incidentes de seguridad que se puedan producir y sus consecuencias, la ciberseguridad es un facilitador del propio negocio, y un valor diferencial.

Se suele decir, y así es, que la ciberseguridad no es un gasto, sino una inversión. Tan solo hay que hacer un balance y pensar cuánto valen los datos de la compañía, y qué supondría tener los equipos parados durante horas e incluso días en caso de ciberataque. De hecho el 60% de las pymes que sufren un ciberataque pueden llegar a desaparecer debido a las consecuencias que conlleva. Informe de Kaspersky Lab junto a Ponemon Institute, ámbito ciberseguridad y pymes (2017), https://www.kaspersky.es/about/press-releases/2017_no-small-victims-for-cybercriminals

Ahora la pregunta es: ¿cómo aterrizar todo esto? De la misma forma que cualquier otro plan crítico para la empresa: mediante su evaluación, planificación y ejecución.

En este sentido, hay ciertos pasos clave que ayudarán a lograr todo esto, como invertir en cultura de seguridad, desarrollar una estrategia global o elegir la tecnología más adecuada.

Se predice que para el año 2021, el coste de la ciberdelincuencia habrá llegado a los 6 billones de dólares. Official 2019 Annual Cybercrime Report publicado por Cybersecurity Ventures

Pasos clave para desarrollar la ciberseguiridad en una empresa

Desarrollo de una estrategia integral

Las transformaciones digitales cambian la forma de trabajar de las empresas, e impactan a la organización en su conjunto. Y como hemos mencionado, impacta en su seguridad. Las empresas deben desarrollar una estrategia apropiada de seguridad en función de sus características particulares.

Para eso, es necesario conocer la situación actual en la que se encuentra la compañía, por lo que el primer paso debería ser realizar una auditoría o test de penetración (pentesting), el cual consiste en atacar un sistema informático para identificar fallos, vulnerabilidades y demás errores de seguridad existentes, para así poder evaluar el nivel de seguridad y la capacidad de respuesta. Este informe nos tiene que dar información acerca de dónde están nuestros datos críticos y en qué estado se encuentran, crear un inventario de las tecnologías y sistemas de seguridad ya implantadas y evaluar los riesgos potenciales a los que nos exponemos.

Una buena estrategia pone de relieve la prevención y proactividad, pero también tiene en cuenta que la posibilidad de sufrir un incidente siempre va a estar ahí. Por eso también debería incluir un plan de respuesta a incidentes que permita actuar de la forma más rápida y eficiente posible ante un problema.

Por otro lado, las empresas pequeñas que no puedan permitirse contar con un departamento de ciberseguridad o un responsable principal de seguridad de la información también llamado CISO (chief information security office) que implante y mantenga esta estrategia, siempre pueden ayudarse de especialistas en ciberseguridad externos que les ayuden en este sentido.

Invertir en la tecnología adecuada

No se trata de adquirir equipos o contratar soluciones “a lo loco”, sino de contar con las tecnologías y soluciones que mejor se adapten al negocio.

Existen multitud de soluciones de seguridad en el mercado, lo que puede suponer un grado más de complejidad, pero necesario, para las empresas que ya de por sí están inmersas en el reto de afrontar su transformación digital, que supone un desafío en sí mismo.

Como hemos explicado, lo ideal es que la transformación digital vaya de la mano de la ciberseguridad, por lo que cada vez que se implante una nueva tecnología, esta debe llevar aparejado su sistema de protección y formar parte del inventario y estrategia global de seguridad digital.

Los servicios de consultoría especializados nos pueden ayudar a valorar qué puede ser mejor para nosotros. De nuevo, no olvidemos que el primer paso debería haber sido la realización de un pentesting o auditoría que nos permita conocer la situación actual de nuestros sistemas y equipos.

El fraude y robo de datos masivos se clasificó como el riesgo número cuatro a nivel mundial en un horizonte de 10 años, con los ataques cibernéticos en el número cinco. World Economic Forum Global Risks Perception Survey 2018–2019

Crear una cultura de ciberseguridad

De nada sirve contar con las mejores tecnologías si la plantilla no está concienciada. Como sabemos, un simple “click” en el enlace de un correo electrónico malicioso puede tener consecuencias nefastas para una compañía.

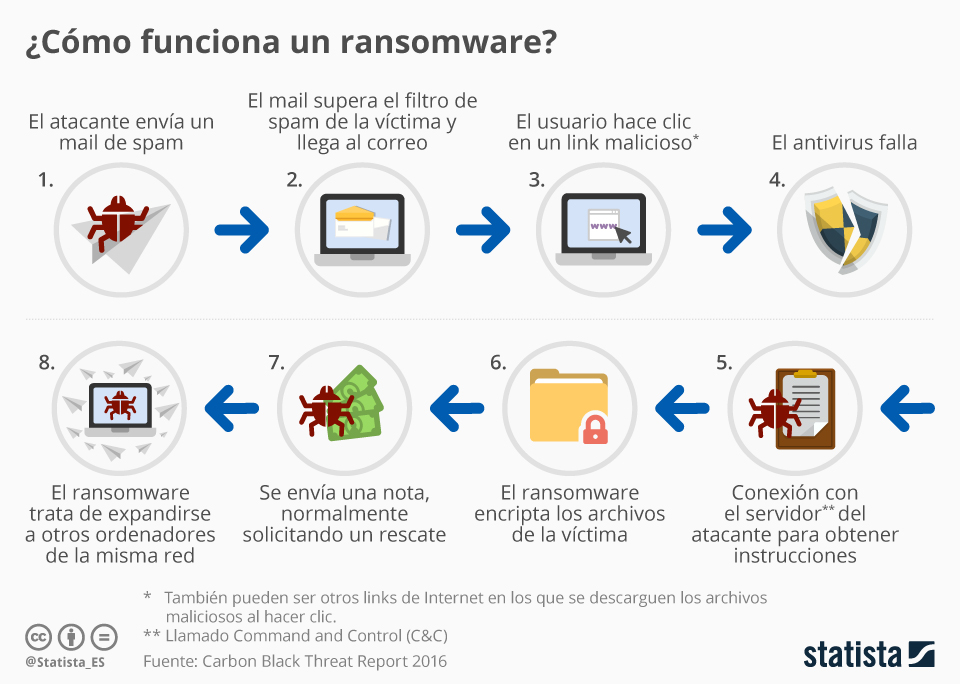

Infografía creada por el portal de estadística alemán Statista con datos obtenidos del informe Carbon Black Threat Report 2016.

Se suele decir que el empleado es el eslabón más débil de la seguridad, pero por otro lado, también se puede convertir en la última barrera de protección, si trabajamos correctamente en ello. La defensa mediante cortafuegos humanos o human firewalls es posible si invertimos en programas de concienciación, formación y capacitación.

Por un lado, estas campañas deben contar con acciones concretas que expliquen e informen sobre las distintas amenazas a las que se enfrentan los empleados. Estas deben alcanzar a toda la organización, desde los empleados hasta el equipo directivo, el cual debería formar parte activa de todo el proceso. Pueden realizarse online, de forma presencial, o una combinación de ambas.

«Se necesitan 20 años para construir una reputación y unos pocos minutos de incidente cibernético para arruinarlo» Stephane Nappo

Por otro lado, es interesante realizar simulaciones de ataques informáticos, sobre todo de los más comunes como pueden ser el phishing, modelo de abuso informático mediante la técnica de suplantación de identidad, o el ransomware, secuestro de datos mediante un software malicioso que infecta los ordenadores. Esto además nos permitirá tener información valiosa y progresiva sobre el nivel de concienciación de la plantilla y su evolución.

No olvidemos que todas estas acciones deben tener continuidad en el tiempo para ser realmente eficaces, la seguridad es y debe ser un proceso continuo.